Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- 암호학

- Crypto

- dns

- shellcode

- AES

- Franklin-Reiter Related Message Attack

- arp

- 드림핵

- 시스템해킹

- pycrpytodome

- CSRF

- rao

- Montgomery Reduction

- RSA

- bandit

- RSA Common Modulas Attack

- XSS

- Bandit Level 1 → Level 2

- overthewire

- OverTheWire Bandit Level 1 → Level 2

- weak key

- 웹해킹

- redirect

- spoofing

- Cube Root Attack

- Hastad

- return address overflow

- cryptography

- dreamhack

- picoCTF

Archives

- Today

- Total

암호(수학) 등.. 공부한 거 잊을거 같아서 만든 블로그

[Dreamhack] file-download-1 본문

문제

풀이

제목과 내용을 입력하면 업로드를 해주는 페이지다.

아무 값을 입력하고 업로드 버튼을 누르면

위와 같은 화면이 나온다. 여기서 123은 입력했던 메모의 제목이다. 123을 누르면

입력했던 메모를 보여주는 것을 알 수 있다.

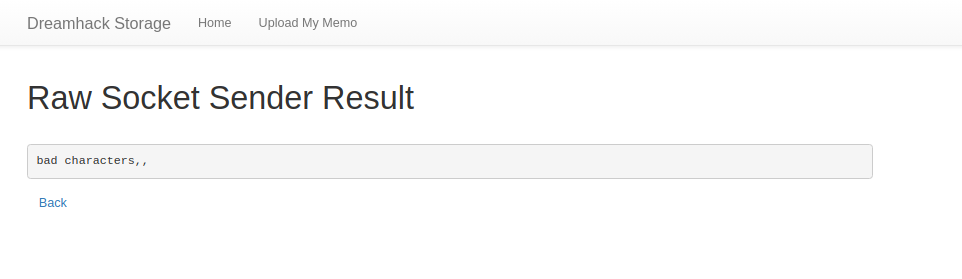

입력한 메모의 제목이 파일이름이 되는 것인지 확인하기위해 제목에 ../ 를 사용해서 Path Traversal를 하려고 했지만 위와 같은 에러가 난다.

"..", "/", "./" 을 제목에 입력해서 확인하니 ".." 을 필터링 하는 것으로 보인다.

업로드한 메모를 확인해보면 name 파라미터 값에 메모의 제목값이 들어가는 것을 확인할 수 있다.

따라서 이 파라미터를 통해 Path Traversal를 해서 name 값을 ../flag.py 로 주면 놀랍게도 flag를 확인할 수 있다.

'Dreamhack > Web' 카테고리의 다른 글

| [Dreamhack] image-storage (0) | 2023.05.12 |

|---|---|

| [Dreamhack] command-injection-1 (0) | 2023.05.11 |

| [Dreamhack] Mango (0) | 2023.05.08 |

| [Dreamhack] simple_sqli (0) | 2023.05.07 |

| [Dreamhack] csrf-2 (0) | 2023.04.16 |